Практическая работа № 74

«Современные алгоритмы шифрования и хэширования»

1. Используется программа md5.exe. Работа в парах.

а) Создайте два текстовых файла с именами NN-1.txt и NN-2.txt, содержащих интересные новости (например, с сайта www.lenta.ru).

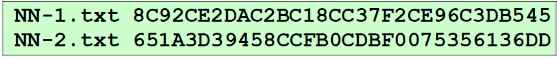

б) Найдите хэш-коды этих файлов и запишите их в файл hash-NN.txt в следующем формате (вместо NN нужно подставить номер вашего компьютера):

в) Запишите файл hash-NN.txt в общую папку по указанию учителя.

г) Измените один из файлов, например, добавив лишний пробел, а затем запишите файлы NN-1.txt и NN-2.txt в общую папку.

д) Скопируйте на свой компьютер аналогичные файлы вашего напарника и определите, какой файл «исказился при передаче»:

Искаженный файл:

2. Используется программа rsa.exe. Работа в парах.

а) Сгенерируйте открытый и секретный ключи RSA, сохраните их на диске.

б) Открытый ключ разместите в общей папке (по указанию учителя).

в) Найдите в Интернете картинку, которую вы хотели бы передать своему напарнику.

г) Скопируйте на свой компьютер файл, содержащий открытый ключ вашего напарника.

д) Зашифруйте картинку с помощью этого ключа и разместите в общей папке.

е) Используя свой закрытый ключ, расшифруйте файл, который прислал вам напарник таким же способом. Просмотрите рисунок на экране.

3. Используется программа rsa.exe. Работа в парах.

а) Создайте два текстовых файла с именами RSA-NN-1.txt и RSA-NN-2.txt, содержащих интересные новости.

б) Подпишите их с помощью своей электронной цифровой подписи, используя свой секретный ключ: с помощью программы rsa.exe постройте новые файлы (с расширением .sig), содержащие цифровые подписи к файлам RSA-NN-1.txt и RSA-NN-2.txt.

в) Измените один из файлов, например, добавив лишний пробел, а затем запишите файлы RSA-NN-1.txt и RSA-NN-2.txt и файлы с электронными цифровыми подписями (RSA-NN-1.sig и RSA-NN-2.sig) в общую папку.

г) Скопируйте на свой компьютер аналогичные файлы вашего напарника и определите с помощью программы rsa.exe, какой файл был искажен в пути или подделан:

Искаженный файл:

д) Чем отличается проверка подлинности сообщения с помощью электронной цифровой подписи и проверка с помощью хэш-суммы, например, MD5:

Ответ: