Уроки 8 - 9

§1.4. Защита от несанкционированного доступа к информации

§1.4.1. Защита с использованием паролей

Содержание урока

§1.4. Защита от несанкционированного доступа к информации. §1.4.1. Защита с использованием паролей

§1.4. Защита от несанкционированного доступа к информации. §1.4.2. Биометрические системы защиты

§1.5. Физическая защита данных на дисках

Практическая работа 1.7. Биометрическая защита: идентификация по характеристикам речи

Защита с использованием паролей

Для защиты от несанкционированного доступа к программам и данным, хранящимся на компьютере, используются пароли. Компьютер разрешает доступ к своим ресурсам только тем пользователям, которые зарегистрированы л ввели правильный пароль. Каждому конкретному пользователю может быть разрешен доступ только к определенным информационным ресурсам. При этом может производиться регистрация всех попыток несанкционированного доступа.

Для защиты от несанкционированного доступа к программам и данным, хранящимся на компьютере, используются пароли. Компьютер разрешает доступ к своим ресурсам только тем пользователям, которые зарегистрированы л ввели правильный пароль. Каждому конкретному пользователю может быть разрешен доступ только к определенным информационным ресурсам. При этом может производиться регистрация всех попыток несанкционированного доступа.

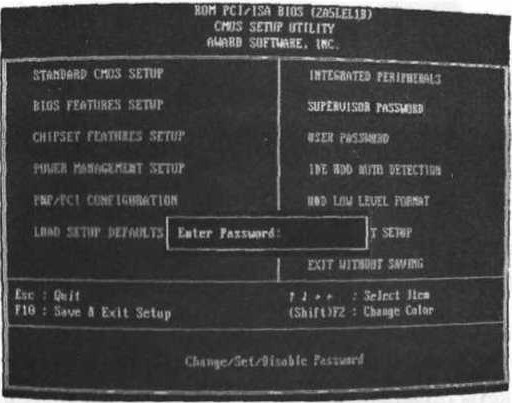

Вход по паролю может быть установлен в программе BIOS Setup, компьютер не начнет загрузку операционной системы, если не введен правильный пароль (рис. 1.15). Преодолеть такую защиту нелегко, более того, возникнут серьезные проблемы доступа к данным, если пользователь забудет этот пароль.

Рис. 1.15. Вход по паролю в BIOS Setup

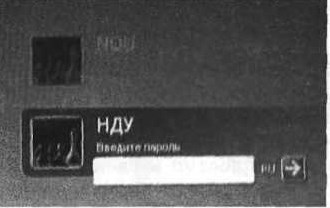

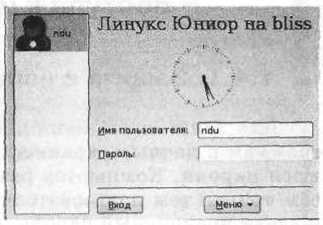

Защита с использованием пароля используется при загрузке операционной системы (при загрузке системы каждый пользователь должен ввести свой пароль) (рис. 1.16).

Рис. 1.16-1. Ввод пароля в операционной системе Windows

Рис. 1.16-2. Ввод пароля в операционной системе Linux

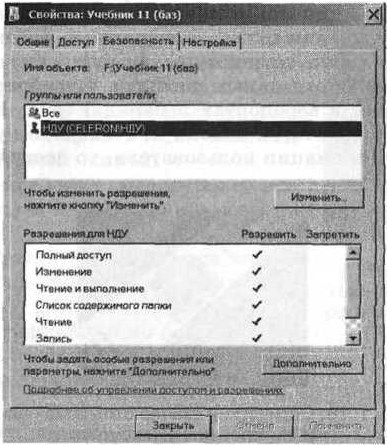

От несанкционированного доступа может быть защищен каждый диск, папка или файл локального компьютера. Для них могут быть установлены определенные права доступа (полный доступ, изменение, чтение, запись и др.), причем права могут быть различными для различных пользователей (рис. 1.17).

Рис. 1.17. Установка прав доступа к папке в операционной системе Windows

Контрольные вопросы

1. Как защищается информация в компьютере с использованием паролей?

Следующая страница  §1.4. Защита от несанкционированного доступа к информации. §1.4.2. Биометрические системы защиты

§1.4. Защита от несанкционированного доступа к информации. §1.4.2. Биометрические системы защиты